Hace aproximadamente mes y medio, WhatsApp lanzó una actualización en la que te asegura que toda la información que envíes y recibas, será de manera segura, pero ¿cómo funciona?. Para responder esto primero hemos de comprender algunas cosas:

El mundo físico es algo simple, si quieres conversar con alguien, llegas y lo haces, de pasada también puedes asegurarte que nadie escuche tu conversación. Si quieres entregar un documento o lo que sea, tan solo lo tomas y se lo pasas al receptor; todo lo anterior puede suceder con seguridad ya que nosotros podemos controlar el canal y contexto de la comunicación. Pero, ¿qué pasa con el mundo digital? ¿Estamos 100% seguros que nadie interceptará los datos que queramos enviar o recibir?

Para evitar o prevenir que esto suceda, en el mundo digital se usa la “Criptografía”.

Favor de leer lo siguiente, con esta música de fondo

Criptografía (del griego (criptos), «oculto», y (grafé), «grafo» ó «escritura», literalmente «escritura oculta») se ocupa de los métodos de cifrado de información (también conocido como “Codificación”).

La idea de la criptografía es simple, proveer seguridad para que sólo el emisor y receptor del mensaje puedan acceder a la información de ésta, así cualquier otro ajeno o interceptor no podrá decodificarla.

La encriptación no nació con la informática, ésta se viene utilizando hace cientos de años. El cifrado más simple y conocido es el “cifrado César”

Cifrado César

Este cifrado -que debe su nombre al líder militar y político romano Julio César- consta de utilizar un “n”, donde “n” puede ser cualquier número de 1 al 26 (alfabeto español). Este número se encarga de desplazar “n” espacios hacia la derecha en el alfabeto para codificar. Por lo que si mi mensaje es “ABA”, el cifrado césar con n=1 sería “BCB” y con n=2 sería “CDC”, así que:

El hombre que no es informado, no puede tener opinión con n= 5 (sin considerar la ñ) es:

Jq mtrgwj vzj st jx nsktwrfit, st uzjij yjsjw tunsnts

Para decodificar, fácilmente se toma el mensaje y desplazamos los caracteres 5 espacios hacia la izquierda del abecedario.

Desafortunadamente este cifrado es demasiado simple de romper, puesto que solo tenemos 26 combinaciones en el alfabeto español que, con fuerza bruta podrían romperse en menos de un segundo.

Encriptación Moderna

En general, los tipos de encriptación más utilizadas son:

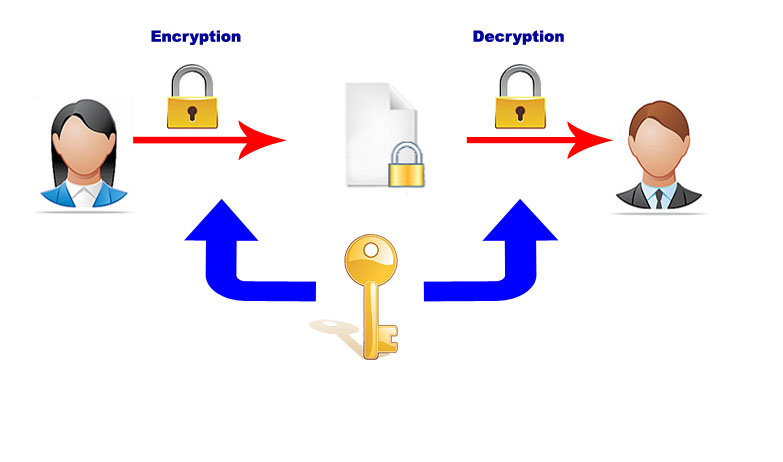

Algoritmos de llave Simétrica

En este tipo de encriptación, el mensaje es codificado con una llave “única” que se usar además para decodificar. Esta llave, tanto como el emisor y receptor la comparten.

Uno de los problemas de este tipo de encriptación es que: ¿qué pasa si esta clave es interceptada por alguien más?, junto con esto, si estoy teniendo una conversación con N personas, necesito N claves distintas, o en el caso de tener una conversación grupal necesitaría n(n-1)/2 claves distintas. Para solucionar esto se utilizan los algoritmos de llave asimétrica.

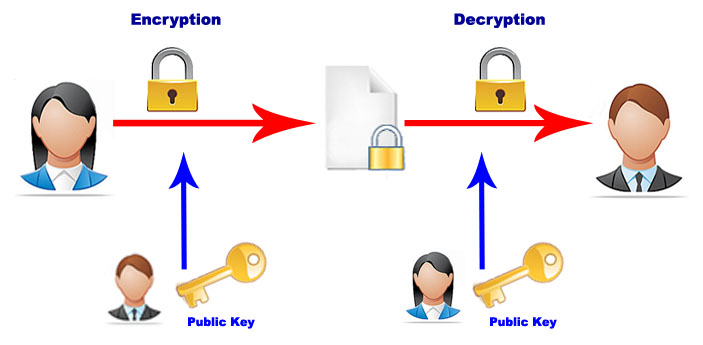

Algoritmos de llave Asimétrica

En este caso, cada usuario tiene una clave privada y una pública. En la cual el emisor usará la clave pública del receptor para cifrar el mensaje, y el receptor utilizará su clave privada para decodificar el contenido recibido.

Adivinen quién utiliza este método de cifrado.

No-tan Brevenota Nerd

A propósito de seguridad y encriptación.

Hace un par de meses, el FBI y Apple entraron en una disputa legal, ya que se le solicitaba a la empresa creada por Steve Jobs que desbloqueara el iPhone de Syed Rizwan Farook, uno de los acusados de disparar en el ataque que mató a 14 personas en San Bernardino-California. El presidente de Apple, Tim Cook hizo caso omiso a esta orden, argumentando que esto pondría en peligro la seguridad de todos los usuarios de iPhone, ya que lo que el FBI pide es que ellos puedan tener acceso a una “puerta trasera”.

He aquí un video de no más de 4 minutos y fracción (subtitulado) en el que podemos comprender de mejor manera en lo que consiste esta batalla y las posible repercusiones que podría tener.

Sobre estos temas hay n+1 tópicos para tocar, pero para qué alargarnos tanto…

Enviando corrección, espere un momento...

Enviando corrección, espere un momento...