Investigadores de ESET descubrieron una nueva familia de ransomware para Android, el cual se propaga a través de las listas de contactos de las víctimas mediante SMS con enlaces maliciosos.

El nuevo ransomware se distribuye utilizando temáticas relacionadas con la pornografía en Reddit. ESET informó el perfil malicioso utilizado en la campaña de distribución pero el mismo continúa activo.

“La campaña que descubrimos es pequeña y bastante amateur. Sin embargo, si la distribución se vuelve más avanzada, este nuevo ransomware podría convertirse en una seria amenaza”, comentó Lukáš Štefanko, investigador de ESET que dirigió la investigación.

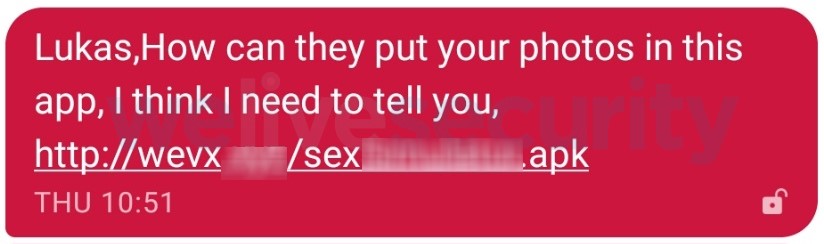

Este nuevo ransomware se destaca por su mecanismo de propagación. Antes de comenzar a encriptar los archivos, envía un lote de mensajes de texto a la lista de contactos de la víctima, incentivando a los destinatarios a hacer clic en un enlace malicioso que se dirige al archivo de instalación del ransomware.

“En teoría, esto puede conducir a una avalancha de infecciones, más teniendo en cuenta que el malware cuenta con 42 versiones de lenguaje del mensaje malicioso. Afortunadamente, incluso usuarios desprevenidos pueden identificar que los mensajes están mal traducidos y que algunas versiones no parecen tener ningún sentido”, comentó Štefanko.

Además de su mecanismo de difusión no tradicional, la amenaza tiene algunas anomalías en su cifrado.

A diferencia del típico ransomware de Android, este no impide que el usuario acceda al dispositivo bloqueando la pantalla. Por otro lado, el rescate no se establece como un valor codificado sino que la cantidad que solicitan los atacantes a cambio de la promesa de descifrar los archivos se crea dinámicamente utilizando el UserID asignado por el ransomware a la víctima en particular. Este proceso da como resultado una cantidad de rescate única.

“El truco con un rescate único es novedoso: no lo hemos visto antes en ningún ransomware del ecosistema de Android”, dice Štefanko. “Probablemente esté destinado a asignar pagos a las víctimas. Esta tarea generalmente se resuelve creando una billetera Bitcoin única para cada dispositivo cifrado. En esta campaña, solo hemos visto una billetera Bitcoin en uso”.

Según Lukáš Štefanko, los usuarios con dispositivos protegidos por ESET Mobile Security están a salvo de esta amenaza. “Reciben una advertencia sobre el enlace malicioso; si ignoran la advertencia y descargan la aplicación, la solución de seguridad la bloqueará”.

Este descubrimiento muestra que el ransomware todavía representa una amenaza para los dispositivos móviles Android. Para mantenerse a salvo, los usuarios deben atenerse a los principios básicos de seguridad:

• Mantener los dispositivos actualizados, idealmente configurados para parchear y actualizarse automáticamente de manera de conservarlos protegidos.

• Si es posible, mantenerse en Google Play u otras tiendas de aplicaciones acreditadas. Es posible que estos mercados no estén completamente libres de aplicaciones maliciosas pero hay mayor posibilidad de evitarlas.

• Antes de instalar cualquier aplicación, verificar sus calificaciones y comentarios. Concentrarse en los negativos, ya que a menudo provienen de usuarios legítimos, mientras que los atacantes suelen elaborar comentarios positivos.

• Centrarse en los permisos solicitados por la aplicación. Si parecen inadecuados para las funciones de la aplicación, evitar descargar la aplicación.

• Utilizar una solución de seguridad móvil acreditada para proteger su dispositivo.