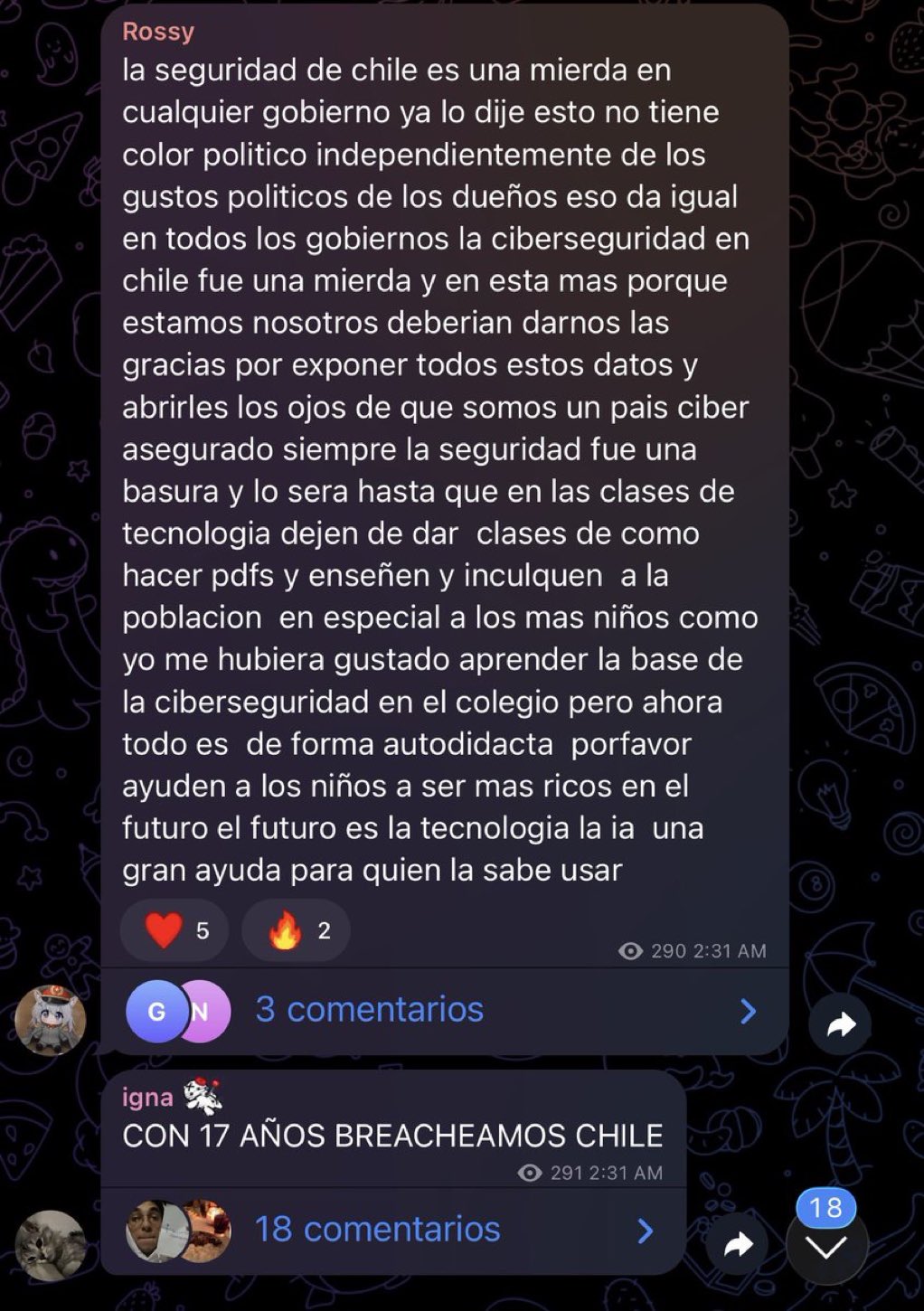

“La [ciber] seguridad de Chile es una mierda en cualquier gobierno, ya lo dije. Esto no tiene color político”.

El mensaje es de “Rossy”, uno de los dos hacktivistas que están detrás de la masiva exposición de datos privados que durante el último fin de semana largo, y por un lapso de casi 48 horas, afectó a miles de chilenos a través de la página web de Rutify (rutificador.live). A través de un canal de Telegram, él y su compañero “Igna”, se jactaron del impacto de la filtración que, entre el 30 de abril y el 2 de mayo, exhibió datos médicos de pacientes del sistema público de salud.

Una revisión de la Unidad de Investigación de Bío Bío a la arquitectura del sitio web permitió comprobar que, para operar, el portal no sólo utilizaba bases de datos filtradas en el pasado, como señala la versión oficial del Gobierno, sino que logró vulnerar y conectarse a fuentes privadas en tiempo real. Los antecedentes apuntan a una posible intromisión a plataformas internas de la UC Christus, RedSalud y el Sanatorio Alemán.

Cómo funcionaba

En términos técnicos, Rutify (rutificador.live) operaba como una plataforma que centralizaba consultas automatizadas sobre personas, empresas y vehículos en Chile. Recopilaba información desde múltiples servicios y fuentes externas y simulaba búsquedas en tiempo real, mostrándola en una sola interfaz.

En simple, el usuario ingresaba algún dato para la búsqueda (RUT, nombre, correo, teléfono o patente en caso de vehículos) y Rutify enviaba automáticamente —y en paralelo— la consulta a distintos servicios y bases de datos. Al cabo de unos segundos, después de consolidar los resultados, desplegaba una ficha unificada con los antecedentes encontrados. La herramienta era ampliamente utilizada como una fuente de información gratis y relativamente confiable.

Sin embargo, entre el 30 de abril y el 2 de mayo recién pasado, la plataforma —además de mostrar nombre completo, fecha de nacimiento, RUT, dirección y datos de contacto de las personas— exhibió datos médicos. A esa altura, la web —que venía funcionando desde el año pasado con regularidad— dejó de ser uno más de los “rutificadores” disponibles en internet, para transformarse en una amenaza real.

En efecto, según pudo comprobar esta Unidad de Investigación, los antecedentes disponibles estaban directamente relacionados a pacientes con patologías contempladas en el sistema de Garantías Explícitas en Salud (GES).

La dimensión que alcanzó lo ocurrido hizo explotar las redes —Reddit y X principalmente— con usuarios que reclamaban que sus datos estaban expuestos, lo que sumado a las docenas de reportes obligó a la Agencia Nacional de Ciberseguridad (ANCI) a fijar sus ojos sobre Rutify y pronunciarse.

Base programática

Según un análisis de Bío Bío Investiga, la arquitectura de la página web revela que el sistema estaba preparado para conectarse a múltiples fuentes de datos mediante módulos independientes.

La programación interna de la plataforma fue dada a conocer por los mismos autodenominados hacktivistas en enero de este año. Los antecedentes revelan que la plataforma no estaba construida como un proyecto amateur. De hecho, funcionaba conectada con distintas fuentes de información al mismo tiempo o “DataSources” separadas, lo que permite inferir que estaba diseñada para continuar creciendo en el tiempo. Y es que la estructura permitía agregar nuevas fuentes de información de manera relativamente sencilla.

El código de fuente expone, entre otras plataformas, Rutify se conectaba a webs de centros médicos para obtener los datos de contacto, dirección actualizada, fecha de nacimiento, sexo y/o previsión de salud. En efecto, al menos hasta enero de este año, aparentemente Rutify utilizaba accesos a portales de agendamiento en línea o de pacientes de al menos tres instituciones: UC Christus, RedSalud y Sanatorio Alemán.

Lo propio hacían con la página de la Superintendencia de Pensiones y también con otros “rutificadores” como nombrerutyfirma.com o rutificador.net para sustraerles información.

De esa forma, la información obtenida por este medio contrasta en gran medida con la afirmación de la directora subrogante de la ANCI, Michelle Bordachar, quien en entrevista con Radio Bío Bío aseguró el sábado 2 de mayo que “todo apunta —y hasta ahora no hay información que permita sostener lo contrario— que esto se trata de datos que ya habían sido filtrados en el pasado”.

Se jactaban en Telegram

Mientras todo eso ocurría, quienes estaban detrás de la masiva filtración —dos sujetos que se hacían llamar “Rossy” e “Igna” en Telegram— se jactaban en un canal llamado Rutify sobre los resultados que estaban obteniendo. Ese, apuntan expertos, era una de las motivaciones principales de este tipo de hackers: lograr una vulneración y alardear para ganar prestigio, no dinero.

—La [ciber] seguridad de Chile es una mierda en cualquier gobierno, ya lo dije. Esto no tiene color político, independientemente de los gustos políticos de los dueños, eso da igual —lanzó Rossy.

Y agregó:

—En todos los gobiernos la ciberseguridad en Chile fue una mierda, y en este más porque estamos nosotros. Deberían darnos las gracias por exponer todos estos datos y abrirles los ojos (…) Siempre la seguridad fue una basura y lo será hasta que en las clases de tecnología dejen de dar clases de cómo hacer PDFs y enseñen e inculquen a la población, en especial a los más niños, como a mí me hubiera gustado aprender la base de la ciberseguridad en el colegio.

En respuesta, su compañero “Igna” escribió:

—Con 17 años breacheamos (rompieron barreras en) Chile.

Captura | Canal de Telegram

Hackers “autodidactas”

Pero como en el mundo de los hackers y la ciberseguridad nada es lo que parece, hoy quienes pudieron revisar el funcionamiento dudan de que tanto Rossy e Igna sean simplemente un par de adolescentes con conocimientos avanzados en esta materia.

Consultado por el episodio de Rutify, el arquitecto en ciberseguridad, docente de la Pontificia Universidad Católica y especialista en Hacking Ético, Diego Cáceres Solís, sostuvo que —a su juicio— quienes estuvieron detrás de la masiva divulgación de antecedentes no necesariamente actuaron con fines económicos, sino más bien buscando notoriedad dentro de comunidades ligadas al mundo digital.

“Rutify era una plataforma administrada, probablemente, no por profesionales, sino por personas autodidactas que buscaban ganar reputación o hacerse conocidas. Muchas veces obtenían información antigua”, advirtió.

Respecto del origen de la filtración y basándose en la versión oficial entregada inicialmente por la Agencia Nacional de Ciberseguridad (ANCI), el experto explicó que “lo que se supone es que estos atacantes obtuvieron las credenciales de un usuario y lograron acceder al sistema administrado por esa persona. Desde ahí extrajeron información y luego la cargaron en Rutify, donde los usuarios podían consultarla”.

Asimismo, añadió que “una vez descubierto esto, la ANCI informó a la entidad afectada y la filtración se detuvo”.

Sobre las medidas necesarias para evitar episodios similares, Cáceres apuntó principalmente a las falencias estructurales del Estado en materia de protección de datos y autenticación de usuarios. En ese contexto, cuestionó que servicios críticos como Clave Única todavía no cuenten con autenticación multifactor.

“La primera recomendación al Estado es implementar autenticación multifactor. No basta con enviar códigos por SMS o correo electrónico; sería ideal usar aplicaciones como Google Authenticator, que generan códigos temporales cada 30 o 60 segundos. También es importante que el Estado implemente más capas de seguridad”, subrayó.

En paralelo, el especialista llamó a los usuarios a extremar los cuidados respecto de sus contraseñas y evitar reutilizarlas en múltiples plataformas o servicios.

“Una buena práctica es utilizar administradores de contraseñas, que permiten almacenar todas las claves de manera cifrada y recordar solo una contraseña principal. Lo mismo ocurre con los productos bancarios. Mucha gente usa los mismos dígitos para todas sus tarjetas o cuentas. Eso aumenta enormemente el riesgo“, sostuvo.

Finalmente, insistió en la importancia de mantener precaución frente a mensajes sospechosos y potenciales intentos de fraude digital.

“Hay que estar atentos a los mensajes SMS y correos electrónicos. Antes de hacer clic o descargar un archivo, hay que leer bien, verificar el remitente y confirmar si realmente corresponde”, concluyó.

“Hacktivistas”

Por su parte, el director de Cyber Threat Intelligence en CronUp, Germán Fernández, sostuvo que el grupo detrás de Rutify no era desconocido dentro del circuito ligados al cibercrimen en nuestro país y que desde hace tiempo mantenían actividad en canales de Telegram vinculados a filtraciones y publicación de accesos a plataformas digitales.

“Ese no es un grupo nuevo. Se conoce desde hace tiempo, sobre todo desde que se movieron a Telegram. Antes ya habían filtrado credenciales de otras empresas”, afirmó el especialista, quien además aseguró que el comportamiento de sus integrantes permitía inferir que se trataba de personas jóvenes, probablemente sin una estructura profesional sofisticada detrás.

“Por lo que se puede inferir de cómo hablan, de los grupos donde participan, de los juegos que comparten y de otras conductas, parece tratarse principalmente de adolescentes”, explicó Fernández, agregando que el grupo operaba en comunidades internacionales donde se compartían accesos, APIs y bases de datos como si se tratara de un “servicio”.

En ese contexto, el experto indicó que junto a su equipo monitorearon parte de la infraestructura utilizada por los administradores de Rutify, detectando incluso dominios alternativos y entornos de prueba alojados en servicios cloud. “Nosotros los tenemos categorizados como hacktivistas. Principalmente porque buscan generar revuelo mediático, que fue justamente lo que pasó este fin de semana”, señaló.

Respecto del mecanismo utilizado para acceder a información sensible, Fernández explicó que, a diferencia de antiguas bases de datos filtradas que circulan hace años en internet, en este caso existirían antecedentes que apuntan a accesos más recientes y dinámicos. “Si tú me dices que viste registros recientes, como de 2022, entonces no corresponde a una filtración antigua. Ellos tuvieron que ingresar con credenciales válidas y rescatar datos actuales desde el sistema”, sostuvo.

Asimismo, detalló que una de las hipótesis más plausibles es que los atacantes hayan explotado vulnerabilidades que permitían recorrer registros asociados a distintos RUT de forma automatizada. “Explotan una vulnerabilidad que les permite recorrer distintos RUT y desplegar la información asociada a cada uno. Después automatizan el proceso y descargan masivamente los datos”, explicó, mencionando incluso técnicas conocidas en ciberseguridad como las vulnerabilidades tipo IDOR.

El especialista también advirtió sobre la magnitud potencial de la información expuesta y el riesgo que implica para futuras campañas de fraude y phishing. “Algunas bases de datos filtradas contienen información muy sensible que facilita ataques de ingeniería social”, alertó, detallando que en ciertos archivos aparecían diagnósticos médicos, teléfonos, correos electrónicos y cargos laborales de trabajadores vinculados a áreas sensibles como recursos humanos.

Finalmente, Fernández sostuvo que uno de los principales peligros es que los ciberdelincuentes aprovechen situaciones de contingencia para aumentar la efectividad de sus ataques. “Los atacantes aprovechan eventos contingentes o situaciones especiales para bajar la guardia de las personas”, afirmó, recordando que tras catástrofes o episodios de alta exposición pública suelen circular mensajes falsos que buscan obtener credenciales, datos bancarios o accesos a plataformas estatales.

ANCI responde

Frente a la controversia generada por la publicación masiva de antecedentes personales y de salud en la plataforma Rutify, la Agencia Nacional de Ciberseguridad (ANCI) aseguró que mantiene un monitoreo permanente sobre este tipo de incidentes, realizando análisis técnicos para determinar el origen y alcance de los datos divulgados. Según explicó el organismo, el objetivo de estas revisiones es establecer si la información corresponde a filtraciones antiguas ya conocidas o si existen nuevos accesos no autorizados a sistemas actualmente operativos.

La ANCI también aclaró que la identificación de eventuales responsables detrás de este tipo de hechos no forma parte de sus atribuciones legales. En esa línea, precisó que las investigaciones penales y la determinación de autorías corresponden exclusivamente a la Policía de Investigaciones (PDI) y al Ministerio Público, instituciones con las que aseguran mantener coordinación permanente en el marco de este tipo de incidentes.

Respecto de las entidades eventualmente afectadas, la agencia sostuvo que la Ley Marco de Ciberseguridad le impone una obligación de reserva sobre la información que recibe durante la gestión de incidentes. Según argumentaron, revelar qué organismos sufrieron accesos indebidos podría afectar la confianza de las instituciones al momento de reportar vulneraciones y dificultar el trabajo preventivo y de contención que realiza el organismo.

Sobre la naturaleza de los antecedentes divulgados en los últimos días, la ANCI afirmó que, en la mayoría de los casos, se trató de republicaciones de bases de datos filtradas en el pasado, aunque reconoció que una parte menor sí correspondió a accesos no autorizados recientes mediante credenciales válidas previamente comprometidas. De acuerdo con el organismo, una vez detectada esa situación se alertó a la institución afectada y se aplicaron medidas de contención. Entre los datos expuestos mencionaron fechas de nacimiento, correos electrónicos, direcciones y antecedentes de salud.

Finalmente, la agencia sostuvo que trabaja junto a distintos actores del ecosistema digital para monitorear la circulación de información expuesta y apoyar técnicamente a las instituciones afectadas en tareas de mitigación y análisis de riesgos. No obstante, advirtieron que cuando datos personales ya fueron difundidos en internet, su eliminación total resulta “prácticamente imposible” debido a la propia naturaleza de la red. Por ello, reiteraron recomendaciones habituales de ciberseguridad, como desconfiar de correos o mensajes sospechosos, cambiar contraseñas comprometidas y activar mecanismos de doble factor de autenticación.

Lea la declaración completa:

UC Christus: “Tenemos arquitectura de ciberseguridad robusta”

Ante consultas de este medio, desde la red de salud UC Christus señalaron que la protección de los datos de sus pacientes constituye un eje central de su operación, destacando que en los últimos años han reforzado de forma sostenida sus capacidades de ciberseguridad. Según indicaron, estos avances se ajustan tanto a la normativa vigente en Chile como a los estándares establecidos por la Agencia Nacional de Ciberseguridad (ANCI) .

En esa línea, la institución aseguró que, hasta ahora, sus sistemas de monitoreo no han detectado señales que apunten a una eventual filtración de información. Asimismo, precisaron que no han recibido alertas ni comunicaciones por parte de la ANCI que sugieran algún tipo de vulneración o afectación a sus plataformas.

Finalmente, explicaron que cuentan con herramientas de vigilancia permanente que permiten identificar y responder ante eventuales comportamientos inusuales. A esto se suma —indicaron— la implementación de una arquitectura de ciberseguridad robusta y su alineación con la Ley Marco de Ciberseguridad, lo que, aseguran, refuerza la protección de datos y la continuidad de la atención a los pacientes

La declaración completa:

¿El fin?

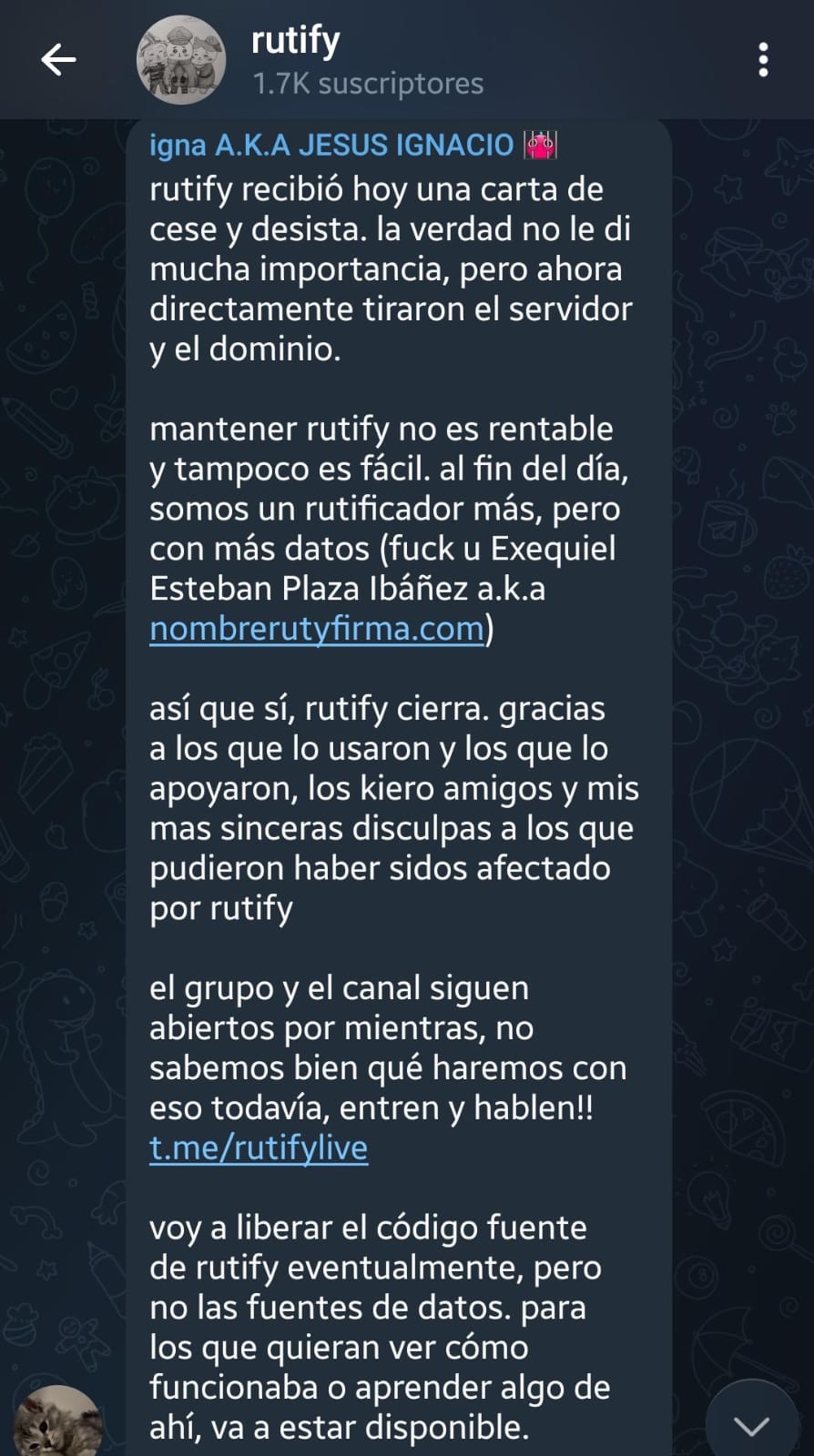

Con todo, hoy Rutify ya no funciona más. El mismo fin de semana que se hizo conocida a nivel nacional, la plataforma terminó cayendo. Unos dicen que gracias a una operación coordinada entre hackers “de sombrero blanco” y, según sus creadores, por decisión de ellos y en respuesta a la supuesta recepción de una “carta de cese y desista”.

“Mantener Rutify no es rentable y tampoco es fácil. Al fin del día, somos un rutificador más, pero con más datos (…) así que sí, Rutify cierra. Gracias a los que lo usaron y los que lo apoyaron, los kiero (sic) amigos y mis mas sinceras disculpas a los que pudieron haber sido afectado por Rutify”, reza parte del mensaje que “igna A.K.A. JESUS IGNACIO” colgó en el mismo canal de Telegram donde se jactaban del alcance de su creación.

Captura | Canal de Telegram Rutify

Enviando corrección, espere un momento...

Enviando corrección, espere un momento...